Verhaltensregeln sind “in” in der digitalen Welt. Organisationen und Unternehmen, die auf die Möglichkeiten moderner Kommunikationsformen setzen, betonen immer häufiger, dass ihnen an respektvollem Umgang gelegen ist. Dafür formulieren sie Verhaltensregeln oder “Code(s) of Conduct” (CoC). Eigentlich eine gute Sache – denn Respekt ist doch wichtig, und wer will sich schon ständig mit “Trollen” und digitaler Pöbelei herumärgern?

Verhaltensregeln sind “in” in der digitalen Welt. Organisationen und Unternehmen, die auf die Möglichkeiten moderner Kommunikationsformen setzen, betonen immer häufiger, dass ihnen an respektvollem Umgang gelegen ist. Dafür formulieren sie Verhaltensregeln oder “Code(s) of Conduct” (CoC). Eigentlich eine gute Sache – denn Respekt ist doch wichtig, und wer will sich schon ständig mit “Trollen” und digitaler Pöbelei herumärgern?

Trotzdem bin ich der Meinung, dass die “Code-of-Conduct-Mania” mehr schadet als nützt. Warum?

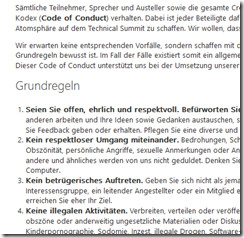

CoC will negative Kommunikation vermeiden – auf negative Art. Allzu viele “Verhaltensregeln” und “Netikette” beschreiben ausführlich das negative Verhalten, das sie nicht wollen. Verständlich, aber negativ ist immer negativ. Unser Gehirn funktioniert so nicht. Es arbeitet besser, wenn es weiß, was Sache ist und nicht nur gesagt bekommt, was nicht der Fall ist. Ein guter CoC müsste also positiv beschreiben, was er erreichen möchte. Wer sich daran versucht, stellt aber schnell fest, dass der entstehende Text klingt wie eine Kirchentagsansprache oder eine Gardinenpredigt im Kindergarten. Gar nicht so einfach also.

CoC betont Selbstverständliches. Besonders die vorgefertigten Formulierungen großer Unternehmen ergehen sich in langen Aufzählungen von illegalen Aktivitäten, die sie nicht dulden. Das kann aber nicht Aufgabe und Ziel eines Verhaltenskodex sein: Was gesetzlich verboten ist, darf eine Organisation ohnehin nicht tolerieren. Betrachten wir dies von der kommunikativen Seite und versetzen uns in die Rolle des “Empfängers”: Welches Bild hat der Veranstalter von mir, wenn er mich darauf hinweist, dass ich die Gesetze nicht brechen darf? Will ich mit jemandem kommunizieren oder arbeiten, der mir derartige Unkenntnis unterstellt?

CoC erreicht seine Adressaten nicht. Die “herkömmlichen” Verhaltensregeln sind so formuliert, dass sie sich nur an notorische Störenfriede wenden können. Wen sonst müsste man darauf hinweisen, dass er nichts Ungesetzliches tun soll? Wer braucht einen Hinweis auf die elementaren Regeln des Umgangs? Es ist allerdings kaum anzunehmen, dass dieses Klientel sich von einem “Code of Conduct” des vorherrschenden Typs jemals angesprochen fühlt. Man erreicht mit solchen Initiativen also nur diejenigen, die sowieso zustimmen, und mit denen sollte – nein: muss! – man anders reden.

CoC überschreitet seine Grenzen. Besonders in den Kodex-Formulierungen großer Unternehmen finden sich Formulierungen, die dem Adressaten “Aufgaben” oder “Verpflichtungen” zuweisen, die er zu erfüllen habe. Oft gesellen sich Ankündigungen dazu, dass das Befolgen der Regeln überprüft werde und die Regeln auch ohne weitere Ankündigungen angepasst werden könnten. Was die Autoren hierbei übersehen: Ein Verhaltenskodex ist kein Vertrag. Man kann anderen in unserem Rechtsverständnis keine Verpflichtungen oder Aufgaben zuweisen, indem man diese einfach verkündet.

CoC behandelt seine Adressaten schlecht. Die meisten ausformulierten Verhaltensregeln schlagen einen rüden Ton an. Sie versuchen sich in Abgrenzung und gehen dabei den autoritären Weg. Wenn aber ein CoC ohnehin nur die erreicht, die im Großen und Ganzen schon einverstanden sind, dann verprellt man mit diesem Ansatz seine Verbündeten. Man bringt ihnen keinen Respekt entgegen, sondern Misstrauen. Damit verstoßen CoC gegen ihre eigene Absicht.

Deshalb kein Code of Conduct? Lieber ein positiver. Aber besser keinen als einen negativen.

In der Dezember-Ausgabe der iX finden sich zwei Beiträge von mir: Einer zu Exchange Server 2016 und einer zu Windows 10 Mobile.

In der Dezember-Ausgabe der iX finden sich zwei Beiträge von mir: Einer zu Exchange Server 2016 und einer zu Windows 10 Mobile.